Распределенная атака типа «отказ в обслуживании» (DDoS) — это злонамеренная попытка нарушить нормальное функционирование целевого сервера, службы или сети, перегрузив его потоком интернет-трафика. Злоумышленник отправляет на целевой объект большой объем запросов, потребляя его ресурсы, такие как пропускная способность, память и вычислительная мощность.

В результате целевая система перестает отвечать на запросы или выходит из строя, что лишает легитимных пользователей доступа к сервисам. DDoS-атаки могут привести к значительным финансовым потерям, подорвать операционную стабильность, и нанести репутационный ущерб организации, поскольку их онлайн-сервисы становятся недоступными.

Однако не все DDoS-атаки одинаковы. Хотя конечной целью является истощение ресурсов сервера или сайта до такой степени, чтобы легитимным пользователям было отказано в доступе, методы, используемые для достижения этой цели, могут различаться. Такое разнообразие подходов объясняет, насколько сложно противостоять каждому типу атак и разработать эффективные защитные меры. В данной статье мы подробно рассмотрим DDoS-атаки на уровень 4 (транспортный уровень) и 7 (уровень приложений).

DDoS-атаки на уровне L4

L4 DDoS-атаки нацелены на транспортный уровень модели OSI, куда входят такие протоколы, как TCP (протокол управления передачей) и UDP (протокол пользовательских датаграмм). Эти атаки эксплуатируют протокольные уязвимости для нарушения доступности серверов и направлены на перегрузку сетевой инфраструктуры с помощью особенностей поведения протокола.

Одним из наиболее распространенных видов атак на 4 уровень является SYN-флуд. В ходе этой атаки злоумышленник отправляет на целевой сервер шквал SYN-запросов. В ответ сервер генерирует пакеты с флагом “SYN-ACK”, но злоумышленник не высылает ответные пакеты ACK согласно процедуре. В результате на сервере остается множество полуоткрытых соединений, что в конечном итоге приводит к исчерпанию его ресурсов и к тому, что он перестает отвечать на запросы.

UDP-флуд — еще один пример атак на уровень 4. При UDP-флуде злоумышленник отправляет большое количество UDP-пакетов на случайные порты целевого сервера. Не в состоянии найти приложение, связанное с этими портами, сервер отвечает пакетами ICMP destination unreachable. Огромный объем этих ответов может привести к перегрузке сервера и его сетевой инфраструктуры.

DDoS-атаки на уровне L7

L7 DDoS-атаки действуют на уровне приложений модели OSI. Эти атаки нацелены на само приложение, а не на сетевую инфраструктуру, что делает их более сложными для обнаружения.

Одной из наиболее распространенных форм атак на уровень 7 является HTTP-флуд. В случае с HTTP-флудом злоумышленник отправляет на целевой сервер большой объем HTTP-запросов, обычно запрашивая ресурсоемкие операции, такие как отправка запросов к базе данных или загрузка больших файлов. Это может быстро истощить процессор и память сервера, что приведет к отказу в обслуживании реальных пользователей.

Другим примером атаки на уровень 7 является атака slowloris. Slowloris работает, открывая несколько подключений к целевому серверу и отправляя частичные HTTP-запросы. Злоумышленник сохраняет эти соединения открытыми, периодически отправляя дополнительные HTTP-заголовки и не завершая запросы. Таким образом ресурсы сервера блокируются, что в конечном итоге приводит к отказу в обслуживании.

Киберпреступная деятельность

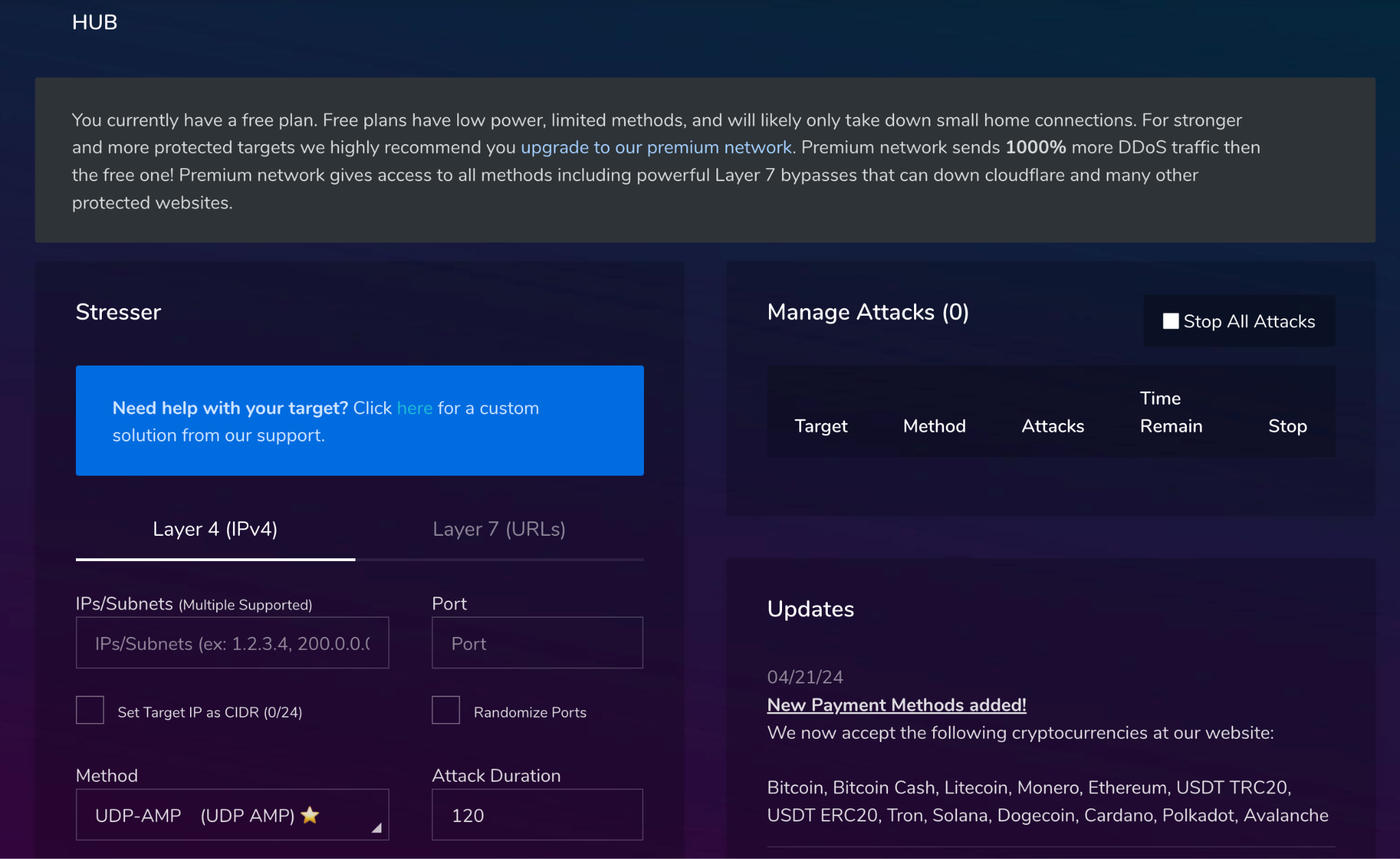

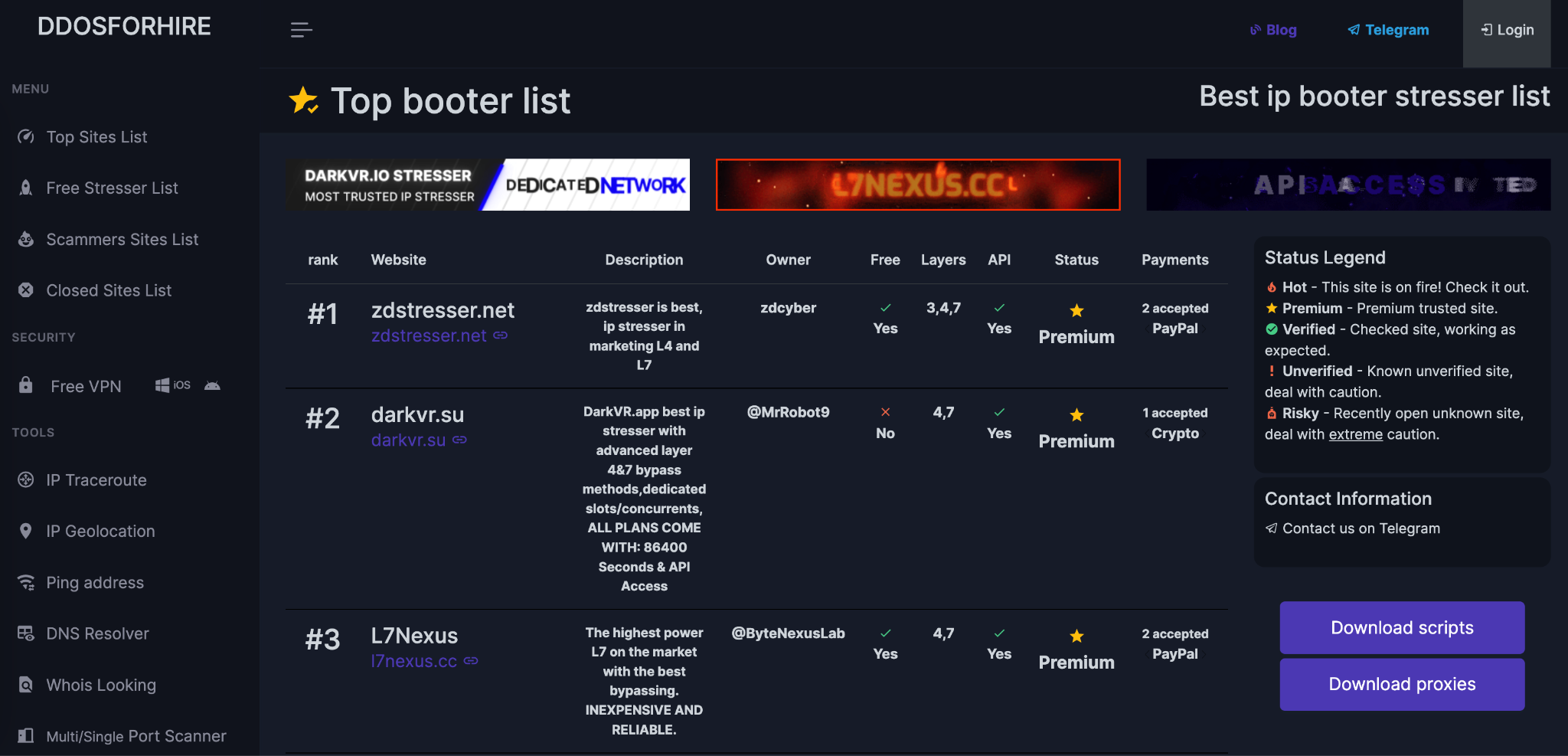

DDoS-атаки часто реализуются через сервисы, известные как «бутеры» или «стрессеры» (от англ. stressers). Эти платформы позволяют людям с минимальными техническими знаниями организовывать DDoS-атаки за определенную плату. Растущая популярность и доступность этих сервисов способствует увеличению числа атак, делая их более сложными для предотвращения.

Как правило, бутеры предлагают организацию разных видов атак, включая атаки на уровень 4 и 7. Например, бутер может рекламировать возможность запуска SYN-флудов, UDP-флудов и других атак на уровне 4, а также HTTP-флудов и атак Slowloris на уровне 7. Выбор вида кибератаки зачастую зависит от цели и желаемого эффекта.

На форумах по киберпреступности нередко можно увидеть обсуждения бутеров. Пользователи оставляют отзывы о различных сервисах, обсуждают способы обхода мер безопасности и обмениваются советами по оптимизации стратегий атак. Доступность таких сервисов демократизировала возможности запуска DDoS-атак, что привело к увеличению их частоты.

Примеры кибератак

История киберпреступности изобилует громкими DDoS-атаками.

Одним из наиболее ярких примеров является кибератака на финансовые учреждения США в 2012 году, известная как «Операция “Абабиль”». В рамках этой кампании, приписываемой группе под названием Izz ad-Din al-Qassam Cyber Fighters, в основном совершались L7-атаки с целью нарушения работы банковских онлайн-услуг. Злоумышленники использовали HTTP-флуд, чтобы перегрузить веб-серверы крупных банков, что привело к значительным простоям сервисов и финансовым потерям.

Еще один печально известный пример — кибератака на одного из крупнейших DNS-провайдеров Dyn в 2017 году, вызвавшая массовые отключения Интернета. Злоумышленники использовали массивный ботнет Mirai, состоявший из IoT-устройств, зараженных вредоносным ПО. Несмотря на то что в первую очередь это была атака на уровень 3/4, сам масштаб генерируемого трафика имел волновой эффект, что также затронуло сервисы на уровне приложений.

Защита от DDoS-атак с помощью Qrator.AntiDDoS

Защитите свои операции от DDoS-атак с помощью решения AntiDDoS от Qrator Labs. Мы предлагаем комплексную защиту от всех типов DDoS-угроз на каждом уровне модели OSI.

Наша геораспределенная сеть фильтрации с пропускной способностью сети более 4 Тбит/с гарантирует непрерывную работу ваших приложений даже во время масштабных и массовых атак. Наш сервис способен нейтрализовать самые сложные многовекторные атаки на всех уровнях, гарантируя самый высокий в отрасли уровень SLA 99,95% по доступности инфраструктуры заказчика.

Многоуровневая защита от DDoS-атак Qrator Labs всегда на страже вашего бизнеса. Обратитесь к нам уже сегодня, чтобы узнать, как защитить ваше присутствие в сети и уберечь ваш бизнес от DDoS-атак.