Предлагаем вашему вниманию статистику по нейтрализации DDoS-атак в 1 квартале 2023 года.

Предлагаем вашему вниманию статистику по нейтрализации DDoS-атак в 1 квартале 2023 года.

Мы продолжаем развивать функционал Qrator.CDN и представляем новые возможности сети доставки контента – поддержку менеджера изображений.

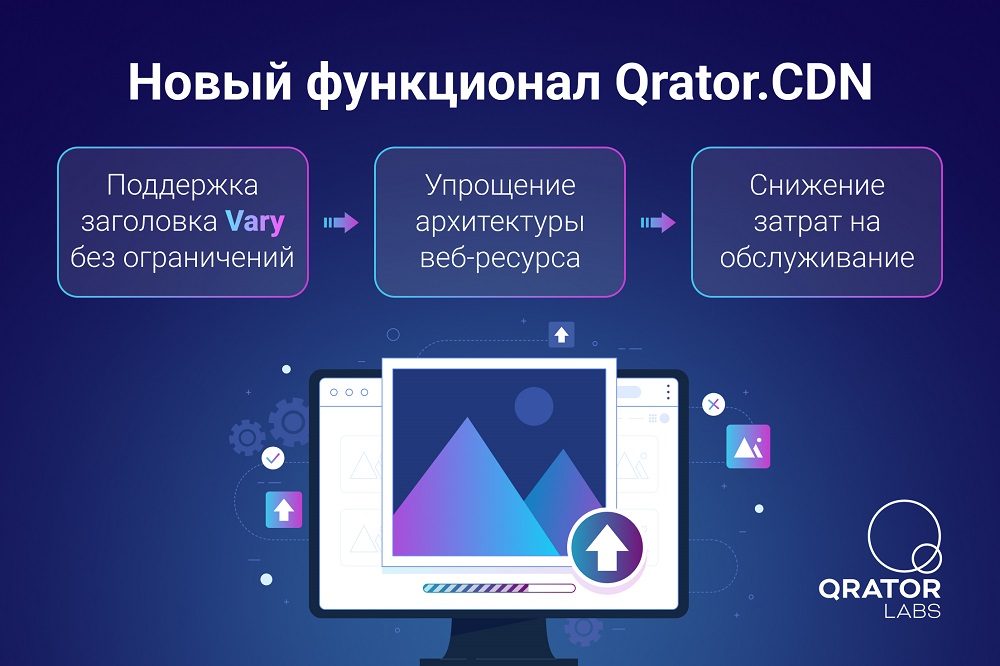

Новый инструментарий Qrator.CDN включает в себя уникальную функцию – поддержку всех возможностей заголовков ответа Vary (включая cookies) для упрощения архитектуры веб-ресурса и снижения затрат на его обслуживание.

Данная публикация оригинально была размещена в блогах компаний "Онтико" и Qrator Labs на Хабре.

В каких юнитах можно померить DDOS атаку? Биты в секунду, запросы, пакеты, время даунтайма, количество машинок в ботнете — все эти ответы верные. Потому что DDoS-атаки бывают разных категорий и для каждой есть свои ключевые метрики. Их рост и является движущей силой для эволюции DDoS атак. Посмотрим, как это происходит.

Поможет нам в этом Георгий Тарасов, владелец продукта Bot Protection в Qrator Labs. Ранее он занимался разработкой, проектным менеджментом и pre-sales. Вместе с ним мы полетим в 1994 год и обратно, в настоящее время. Посмотрим, как развивались распределённые атаки на отказ в обслуживании за эти годы, к чему они пришли сейчас, и на что есть смысл обратить внимание.

Второй квартал года закончился, и, как обычно, мы подводим итоги по нейтрализованным DDoS-атакам и инцидентам BGP, произошедшим в период с апреля по июнь 2022 года.

Закончился первый квартал 2022 года, и пришло время взглянуть на его события с точки зрения DDoS-атак и инцидентов BGP.

Для Qrator Labs, 2021 год оказался насыщен разнообразными событиями.

Все началось с официального празднования нашего десятилетнего юбилея, продолжилось масштабными инцидентами маршрутизации и закончилось обнаружением ботнета Meris в сентябре ушедшего года.

Пришла пора взглянуть на события последнего квартала 2021 г. Интересные детали содержатся в секции посвященной BGP, такие как рекордное количество утечек маршрутов и автономных систем осуществляющих перехваты BGP. Но для начала, давайте внимательно рассмотрим статистику по DDoS-атакам.

DDoS-атаки посылают волны в океане Интернета, создаваемые творениями разных размеров - ботнетами. Некоторые из них питаются ближе к поверхности, но существует категория огромных глубоководных чудовищ, которые достаточно редки и одновременно настолько опасны, что их можно увидеть только один раз за долгое время.

В ноябре 2021 мы встретили и успешно нейтрализовали несколько атак исходящих от ботнета, который, похоже, не связан с хорошо известными или детально описанными, как варианты Mirai, Bashlite, Hajime или Brickerbot.

Хотя наши находки и напоминают издалека Mirai, мы полагаем, что данный (описываемый ниже) ботнет основан не только на распространении вредоносного кода под Linux, а на сочетании брутфорса паролей и эксплуатации уже исправленных CVE на непатченных устройствах для увеличения его размера. В любом случае, чтобы подтвердить, как именно устроен этот ботнет, нам был бы необходим образец устройства для анализа кода, что далеко за пределами нашей области знаний и умений.

В этот раз мы не будем давать никакого имени этому ботнету. Признаемся, мы не на 100% уверены, на что именно мы смотрим, каковы точные характеристики и насколько на самом деле велика эта вещь. Но есть некоторые цифры и, где это возможно, мы провели дополнительную разведку чтобы лучше понимать, с чем же мы имеем дело.

Давайте для начала взглянем на собранные нами данные, а выводы сделаем ближе к концу поста.

Добрый день! Меня зовут Александр Зубков, я работаю в Qrator Labs и сегодня я хочу поговорить о циклах маршрутизации.

Третий квартал 2021 года стал рекордным по масштабам и интенсивности DDoS-атак.

События достигли апогея в сентябре, когда мы вместе с Яндексом обнаружили и сообщили публике об одном из самых разрушительных ботнетов со времен Mirai, назвав его Meris, так как он был ответственен за серию атак с высоким значением запросов в секунду. И пока злоумышленники целились в разные цели по всему миру, наша квартальная статистика тоже несколько изменилась.

Помимо этого, в этот раз мы подготовили для вашего внимания фрагмент статистики по атакам на уровне приложения (L7).

Без лишних прелюдий, давайте подробнее остановимся на статистике по DDoS-атакам и BGP-инцидентам за третий квартал 2021 года.